Wohlstand erschließen Die Blockchain-Technologie als Vermögensmotor und Ihre finanzielle Zukunft

Das Gerücht wurde immer lauter, dann immer lauter und schließlich zu einem donnernden Chor: Die Blockchain-Vermögensmaschine ist da und wird unser Verständnis von Wohlstand revolutionieren. Vergessen Sie die verstaubten Bücher von einst, die undurchsichtigen Machenschaften des traditionellen Finanzwesens, die den Durchschnittsbürger oft als Außenseiter zurücklassen. Wir treten in ein Zeitalter ein, in dem Technologie nicht nur ein Werkzeug, sondern eine demokratisierende Kraft ist, die beispiellose Möglichkeiten bietet, die eigene finanzielle Zukunft selbst in die Hand zu nehmen. Die „Blockchain-Vermögensmaschine“ ist kein einzelnes Produkt oder ein Zauberknopf; vielmehr ist sie ein konzeptionelles Rahmenwerk, ein Geflecht dezentraler Technologien und innovativer Finanzmodelle, die, richtig eingesetzt, Menschen zu mehr finanzieller Sicherheit und Wohlstand verhelfen können.

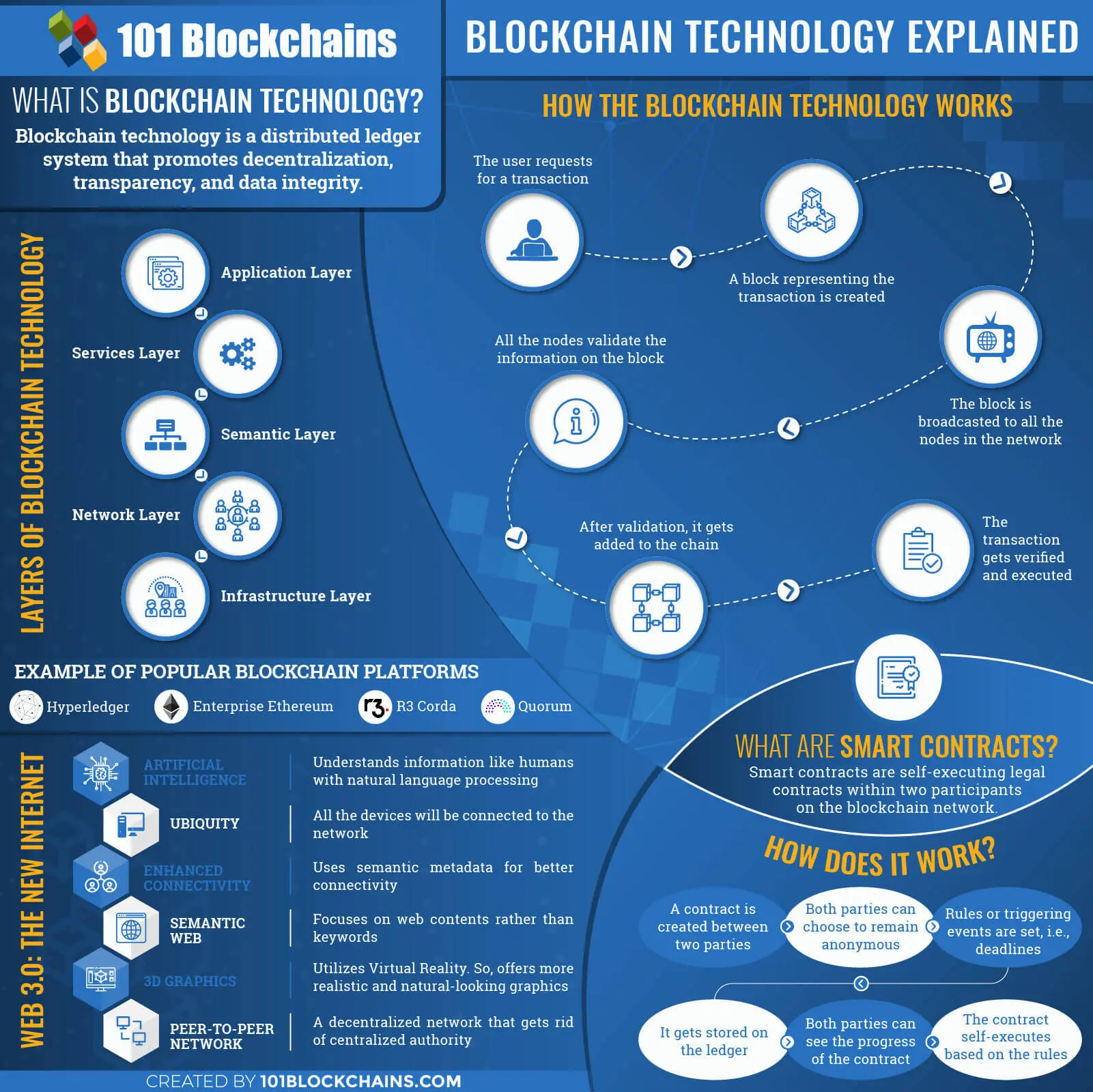

Im Kern basiert die Blockchain Wealth Engine auf der Blockchain-Technologie. Sie haben wahrscheinlich schon von Bitcoin und Ethereum gehört, den Pionieren, die dieses revolutionäre System verteilter Ledger in den Mainstream gebracht haben. Doch Blockchain ist weit mehr als nur ein Weg, digitale Währungen auszutauschen. Sie ist eine grundlegend neue Methode, Transaktionen aufzuzeichnen und zu verifizieren und bietet beispiellose Transparenz, Sicherheit und Unveränderlichkeit. Stellen Sie sich ein digitales Notizbuch vor, in dem jeder Eintrag von einem riesigen Computernetzwerk bestätigt wird, wodurch Manipulation oder Fälschung praktisch unmöglich wird. Dieses inhärente Vertrauen und diese Sicherheit machen Blockchain zu einem so leistungsstarken Motor für die Vermögensbildung. Sie macht zentrale Instanzen, diese oft teuren und fehleranfälligen Vermittler, überflüssig und ermöglicht es Einzelpersonen, direkt miteinander zu interagieren und so mit neuer Effizienz und Kontrolle Werte zu schaffen.

Einer der einfachsten Einstiegspunkte in die Blockchain-Technologie sind Kryptowährungen. Obwohl sie volatil sind und Marktschwankungen unterliegen, stellen diese digitalen Vermögenswerte einen Paradigmenwechsel in unserer Wahrnehmung und im Umgang mit Geld dar. Sie bieten eine grenzenlose und erlaubnisfreie Möglichkeit, Werte zu speichern, zu senden und zu empfangen. Für viele war das Verständnis und die Auseinandersetzung mit Kryptowährungen der erste Schritt in eine selbstbestimmtere finanzielle Zukunft. Jenseits des spekulativen Aspekts liegt jedoch das Potenzial für echten Vermögensaufbau durch Smart Contracts. Dabei handelt es sich um selbstausführende Verträge, deren Bedingungen direkt im Code verankert sind. Sie werden automatisch ausgeführt, sobald bestimmte Bedingungen erfüllt sind. Dadurch entfällt menschliches Eingreifen und das Risiko von Streitigkeiten wird reduziert. Man denke an automatisierte Investmentplattformen, die das Portfolio anhand vordefinierter Regeln neu ausrichten, oder an dezentrale Kreditprotokolle, mit denen man Zinsen auf digitale Vermögenswerte verdienen kann, ohne eine Bank zu benötigen.

Das Konzept der dezentralen Finanzen (DeFi) ist ein Eckpfeiler der Blockchain-basierten Vermögensbildung. DeFi zielt darauf ab, traditionelle Finanzdienstleistungen – Kreditvergabe, Kreditaufnahme, Handel und Versicherungen – auf offene, erlaubnisfreie und transparente Weise auf Basis der Blockchain-Technologie abzubilden. Diese Disintermediation ist tiefgreifend. Anstatt auf Banken, Broker oder andere Finanzinstitute angewiesen zu sein, können Privatpersonen direkt mit dezentralen Anwendungen (dApps) interagieren, die ähnliche, oft sogar effizientere Dienstleistungen anbieten. Sie können beispielsweise Ihre Kryptowährung auf einer DeFi-Plattform verleihen und Zinsen verdienen oder Kredite gegen Ihre digitalen Vermögenswerte aufnehmen, ohne langwierige Bonitätsprüfungen durchlaufen zu müssen. Dies eröffnet Ihnen vielfältige Möglichkeiten für passives Einkommen und lässt Ihre Vermögenswerte sogar im Schlaf für Sie arbeiten.

Darüber hinaus ist die Blockchain Wealth Engine eng mit der aufstrebenden Welt der Non-Fungible Tokens (NFTs) verknüpft. Obwohl NFTs häufig im Kontext digitaler Kunst und Sammlerstücke diskutiert werden, stellen sie einen bedeutenden technologischen Fortschritt beim Nachweis des Eigentums an einzigartigen digitalen oder physischen Vermögenswerten dar. Sie nutzen die Blockchain-Technologie, um ein einzigartiges, verifizierbares digitales Eigentumszertifikat für jeden beliebigen Vermögenswert zu erstellen – sei es ein Kunstwerk, ein virtuelles Grundstück, eine Musikdatei oder sogar ein realer Gegenstand. Die Auswirkungen auf die Vermögensbildung sind enorm. Stellen Sie sich Bruchteilseigentum an hochwertigen Vermögenswerten vor, wodurch Luxusinvestitionen einem breiteren Publikum zugänglich werden. Oder denken Sie an das Potenzial für Urheber, bei jedem Weiterverkauf ihrer digitalen Werke Lizenzgebühren zu verdienen – eine revolutionäre Veränderung in der Vergütung von Künstlern und Kreativen. Bei NFTs geht es nicht nur um digitales Eigentum; sie schaffen eine verifizierbare Herkunft und einen Wert für einzigartige Objekte im digitalen Raum und erschließen so neue Wirtschaftsmodelle.

Die Reise in die Welt des Blockchain-basierten Vermögensaufbaus zielt nicht auf schnellen Reichtum ab, sondern darauf, diese leistungsstarken neuen Technologien zu verstehen und strategisch zu nutzen. Sie erfordert Lernbereitschaft, Anpassungsfähigkeit und die Bereitschaft zu ständiger Innovation. Es geht darum zu erkennen, dass die traditionellen Kontrollmechanismen des Vermögensaufbaus infrage gestellt werden und dass die Macht, Ihr Vermögen aufzubauen, zu verwalten und zu vermehren, zunehmend in Ihren Händen liegt. Die Zukunft der Finanzen ist dezentralisiert, transparent und zugänglich. Der Blockchain-basierte Vermögensaufbau ist das Fahrzeug, das uns dorthin bringt, und seine Reise hat gerade erst begonnen.

Je tiefer wir in die Funktionsweise der Blockchain-basierten Vermögensbildungsplattform eintauchen, desto deutlicher wird ihr transformatives Potenzial. Es geht nicht nur um Investitionen in digitale Währungen oder das Verständnis von NFTs, sondern um die Teilnahme an einem grundlegend neuen Wirtschaftssystem, das Transparenz, Zugänglichkeit und die Stärkung des Einzelnen in den Mittelpunkt stellt. Diese Plattform wird von Innovationen angetrieben und entwickelt sich stetig weiter – mit neuen Protokollen, Anwendungen und Anlagestrategien, die innovative Wege zur Vermögensbildung und -sicherung eröffnen. Die der Blockchain-Technologie innewohnende Dezentralisierung führt dazu, dass Macht und Kontrolle von zentralen Institutionen hin zum Einzelnen verlagert werden und so ein gerechteres Umfeld für den Vermögensaufbau geschaffen wird.

Einer der überzeugendsten Aspekte der Blockchain-basierten Vermögensbildung ist ihre Fähigkeit, passive Einkommensströme zu ermöglichen, die für den Durchschnittsbürger zuvor schwer oder gar unmöglich zugänglich waren. Staking beispielsweise ist ein Verfahren, bei dem Nutzer ihre Kryptowährungsbestände sperren, um den Betrieb eines Blockchain-Netzwerks zu unterstützen. Im Gegenzug erhalten sie weitere Kryptowährung. Dies ist vergleichbar mit dem Verzinsen eines Sparkontos, bietet aber das Potenzial für deutlich höhere Renditen und den zusätzlichen Vorteil, zur Sicherheit und Dezentralisierung des Netzwerks beizutragen. Unterschiedliche Blockchains bieten unterschiedliche Staking-Mechanismen und Belohnungen, was sie zu einer flexiblen Option für diejenigen macht, die ihre digitalen Vermögenswerte passiv vermehren möchten.

Yield Farming, eine weitere beliebte DeFi-Strategie, geht beim passiven Einkommensaufbau noch einen Schritt weiter. Dabei wird dezentralen Börsen oder Kreditprotokollen Liquidität zur Verfügung gestellt, wodurch andere mit Ihren Mitteln handeln oder Kredite aufnehmen können. Im Gegenzug erhalten Sie Belohnungen, typischerweise in Form von Transaktionsgebühren und/oder neu geschaffenen Governance-Token. Yield Farming kann zwar sehr attraktive Renditen bieten, birgt aber auch höhere Risiken, darunter impermanente Verluste und Schwachstellen in Smart Contracts. Für alle, die diese Strategie in ihre Blockchain-Vermögensverwaltung integrieren möchten, ist es daher entscheidend, die Risiko-Rendite-Profile verschiedener Yield-Farming-Möglichkeiten zu verstehen.

Das Konzept der Tokenisierung ist ein wesentlicher Treiber der Vermögensbildung innerhalb der Blockchain-basierten Vermögensplattform. Tokenisierung bezeichnet den Prozess, reale Vermögenswerte – wie Immobilien, Kunst, Rohstoffe oder auch geistiges Eigentum – als digitale Token auf einer Blockchain abzubilden. Dadurch wird der Zugang zu Investitionen demokratisiert, die einst nur den Superreichen vorbehalten waren. Stellen Sie sich vor, Sie besäßen einen Anteil an einer wertvollen Immobilie oder einem seltenen Kunstwerk, repräsentiert durch leicht handelbare digitale Token. Diese Teilhaberschaft senkt nicht nur die Einstiegshürde für Investoren, sondern erhöht auch die Liquidität von Vermögenswerten, die traditionell illiquide waren. Sie ermöglicht einen dynamischeren und zugänglicheren Markt, auf dem Eigentum aufgeteilt und unter einer deutlich breiteren Teilnehmergruppe gehandelt werden kann.

Über direkte Investitionen hinaus stärkt die Blockchain Wealth Engine auch Einzelpersonen durch dezentrale autonome Organisationen (DAOs). DAOs sind Organisationen, die durch Code und Konsens der Gemeinschaft und nicht durch eine traditionelle hierarchische Struktur geregelt werden. Mitglieder, häufig Token-Inhaber, können Entscheidungen zur Ausrichtung, Finanzverwaltung und Entwicklung der Organisation vorschlagen und darüber abstimmen. Die Teilnahme an DAOs bietet die Möglichkeit, das Wachstum vielversprechender Projekte zu beeinflussen, Einblicke in neue Anlagestrategien zu gewinnen und für die eigenen Beiträge belohnt zu werden. Es handelt sich um eine Form des gemeinschaftlichen Vermögensaufbaus, bei der sich das Engagement der Gemeinschaft direkt in potenziellen finanziellen Vorteilen niederschlägt.

Die Bildungskomponente ist ein wesentlicher Bestandteil des Blockchain-basierten Vermögensaufbaus. Um sich in diesem dynamischen Umfeld zurechtzufinden, ist kontinuierliches Lernen unerlässlich. Zahlreiche Plattformen und Communities bieten Ressourcen, Tutorials und Unterstützung für alle, die die Blockchain-Technologie und ihre Finanzanwendungen verstehen und nutzen möchten. Von Einführungskursen zu Kryptowährungen bis hin zu detaillierten Leitfäden zu DeFi-Strategien – lebenslanges Lernen ist der Schlüssel, um die Vorteile dieses Systems optimal zu nutzen und potenzielle Risiken zu minimieren.

Letztendlich ist die Blockchain Wealth Engine eine Einladung, Ihre finanzielle Zukunft neu zu gestalten. Es geht darum, die Kraft der Dezentralisierung zu nutzen, innovative Technologien einzusetzen und aktiv an einer neuen Ära wirtschaftlicher Chancen teilzuhaben. Dieser Weg erfordert Recherche, Geduld und strategisches Vorgehen, doch die Belohnungen – in Form von finanzieller Kontrolle, Wachstumspotenzial und der Teilhabe an einem gerechteren Finanzsystem – sind immens. Die Engine läuft, und für alle, die bereit sind zu lernen und sich zu engagieren, bietet sie einen vielversprechenden Weg zu neuem Wohlstand.

In der sich ständig weiterentwickelnden Web3-Landschaft ist der Fokus auf Privacy-by-Design wichtiger denn je. Mit dem zunehmenden Einsatz dezentraler Netzwerke und Blockchain-Technologien wächst auch der Bedarf an robusten Datenschutzmaßnahmen, die die individuellen Freiheiten schützen und Sicherheit gewährleisten. Dieser erste Teil erläutert die grundlegenden Prinzipien von Privacy-by-Design und stellt Stealth-Adressen als zentrales Element zur Verbesserung der Anonymität von Nutzern vor.

Datenschutz durch Technikgestaltung: Ein ganzheitlicher Ansatz

Privacy-by-Design ist nicht nur eine Funktion, sondern eine Philosophie, die Datenschutz von Grund auf in die Systemarchitektur integriert. Es geht darum, Datenschutz von Beginn an in die Gestaltung und Automatisierung von Organisationsrichtlinien, -verfahren und -technologien einzubeziehen. Ziel ist es, Systeme zu schaffen, in denen Datenschutz standardmäßig gewährleistet ist und nicht erst im Nachhinein berücksichtigt wird.

Das Konzept basiert auf sieben Grundprinzipien, oft abgekürzt als „Privacy by Design“-Prinzipien (PbD), die von Ann Cavoukian, der ehemaligen Datenschutzbeauftragten von Ontario, Kanada, entwickelt wurden. Zu diesen Prinzipien gehören:

Proaktiv statt reaktiv: Datenschutz sollte vor Projektbeginn berücksichtigt werden. Datenschutz als Standard: Systeme sollten Datenschutzeinstellungen standardmäßig priorisieren. Datenschutz im Design verankert: Datenschutz sollte in die Entwicklung neuer Technologien, Prozesse, Produkte und Dienstleistungen integriert werden. Volle Funktionalität – Gewinn für alle: Datenschutz darf nicht die Systemfunktionalität beeinträchtigen. Umfassende Sicherheit – Schutz über den gesamten Lebenszyklus: Datenschutz muss während des gesamten Projektlebenszyklus gewährleistet sein. Transparenz – Offen, einfach, klar und eindeutig informiert: Nutzer sollten klar darüber informiert werden, welche Daten erhoben und wie diese verwendet werden. Achtung der Privatsphäre – Vertraulich statt vertraulich: Nutzer sollten die Kontrolle über ihre personenbezogenen Daten haben und als Individuen respektiert werden.

Unauffällige Adressen: Die Kunst der Verschleierung

Stealth-Adressen sind eine kryptografische Innovation, die eine entscheidende Rolle bei der Gewährleistung von Datenschutz im Web3 spielt. Es handelt sich um eine Technik, die in Blockchain-Systemen eingesetzt wird, um Transaktionsdetails zu verschleiern und es Dritten extrem zu erschweren, Transaktionen bestimmten Nutzern zuzuordnen.

Stellen Sie sich vor, Sie führen eine Transaktion in einer Blockchain durch. Ohne Stealth-Adressen sind Absender, Empfänger und Transaktionsbetrag für jeden sichtbar, der die Blockchain einsieht. Stealth-Adressen ändern dies. Sie erstellen für jede Transaktion eine einmalige, anonyme Adresse und gewährleisten so, dass die Transaktionsdetails vor neugierigen Blicken verborgen bleiben.

Wie Stealth-Adressen funktionieren

Hier eine vereinfachte Erklärung, wie Stealth-Adressen funktionieren:

Generierung von Einmaladressen: Für jede Transaktion wird mithilfe kryptografischer Verfahren eine eindeutige Adresse generiert. Diese Adresse ist nur für diese spezifische Transaktion gültig.

Verschlüsselung und Verschleierung: Die Transaktionsdetails werden verschlüsselt und mit einer zufälligen Mischung anderer Adressen kombiniert, was es schwierig macht, die Transaktion zum ursprünglichen Absender zurückzuverfolgen oder den Empfänger zu identifizieren.

Öffentlicher Schlüssel des Empfängers: Der öffentliche Schlüssel des Empfängers wird verwendet, um die Einmaladresse zu generieren. Dadurch wird sichergestellt, dass nur der vorgesehene Empfänger die Gelder entschlüsseln und darauf zugreifen kann.

Anonymität der Transaktionen: Da jede Adresse nur einmal verwendet wird, ist das Transaktionsmuster zufällig, wodurch es nahezu unmöglich ist, mehrere Transaktionen demselben Benutzer zuzuordnen.

Vorteile von Stealth-Adressen

Die Vorteile von Stealth-Adressen sind vielfältig:

Verbesserte Anonymität: Stealth-Adressen erhöhen die Anonymität der Nutzer erheblich und erschweren es Dritten deutlich, Transaktionen nachzuverfolgen. Reduzierte Rückverfolgbarkeit: Durch die Generierung eindeutiger Adressen für jede Transaktion verhindern Stealth-Adressen die Erstellung einer nachvollziehbaren Transaktionsspur. Schutz der Privatsphäre: Sie schützen die Privatsphäre der Nutzer, indem sie die Vertraulichkeit der Transaktionsdetails gewährleisten.

Die Schnittstelle zwischen datenschutzfreundlicher Gestaltung und unauffälligen Adressen

Integriert in das Konzept des datenschutzfreundlichen Designs (Privacy-by-Design) werden Stealth-Adressen zu einem wirkungsvollen Werkzeug zur Verbesserung des Datenschutzes im Web3. Sie verkörpern die Prinzipien des proaktiven Handelns, des standardmäßigen Datenschutzes und der Gewährleistung von Transparenz. Und so funktioniert es:

Proaktiver Datenschutz: Stealth-Adressen werden von Anfang an implementiert, sodass Datenschutz bereits in der Designphase berücksichtigt wird. Standardmäßiger Datenschutz: Transaktionen sind standardmäßig geschützt, ohne dass zusätzliche Aktionen des Nutzers erforderlich sind. Integrierter Datenschutz: Stealth-Adressen sind integraler Bestandteil der Systemarchitektur und gewährleisten so, dass Datenschutz von vornherein im Design verankert ist. Volle Funktionalität: Stealth-Adressen beeinträchtigen die Funktionalität der Blockchain nicht, sondern erweitern sie durch den gebotenen Datenschutz. Umfassende Sicherheit: Sie bieten Schutz über den gesamten Lebenszyklus hinweg und gewährleisten so die Wahrung des Datenschutzes während des gesamten Transaktionsprozesses. Transparenz: Nutzer werden über die Verwendung von Stealth-Adressen informiert und haben die Kontrolle über ihre Datenschutzeinstellungen. Achtung der Privatsphäre: Stealth-Adressen respektieren die Privatsphäre der Nutzer, indem sie die Vertraulichkeit der Transaktionsdetails gewährleisten.

Im zweiten Teil unserer Untersuchung zum Thema Privacy-by-Design im Web3 werden wir tiefer in die technischen Nuancen von Stealth-Adressen eintauchen, reale Anwendungen untersuchen und die Zukunft datenschutzwahrender Technologien in dezentralen Netzwerken diskutieren.

Technische Feinheiten von Stealth-Adressen

Um die Eleganz von Stealth-Adressen wirklich zu würdigen, müssen wir die zugrundeliegenden kryptografischen Techniken verstehen, die ihre Funktionsweise ermöglichen. Im Kern nutzen Stealth-Adressen komplexe Algorithmen, um Einmaladressen zu generieren und die Verschleierung von Transaktionsdetails zu gewährleisten.

Grundlagen der Kryptographie

Elliptische-Kurven-Kryptographie (ECC): ECC wird häufig zur Generierung von Stealth-Adressen eingesetzt. Sie bietet hohe Sicherheit bei relativ kleinen Schlüssellängen und ist daher effizient für Blockchain-Anwendungen.

Homomorphe Verschlüsselung: Dieses fortschrittliche kryptografische Verfahren ermöglicht Berechnungen mit verschlüsselten Daten, ohne diese vorher entschlüsseln zu müssen. Homomorphe Verschlüsselung ist entscheidend für den Schutz der Privatsphäre und ermöglicht gleichzeitig die Überprüfung und andere Operationen.

Zufall und Verschleierung: Stealth-Adressen nutzen Zufallselemente, um einmalige Adressen zu generieren und Transaktionsdetails zu verschleiern. Zufällige Daten werden mit dem öffentlichen Schlüssel des Empfängers und anderen kryptografischen Elementen kombiniert, um die Stealth-Adresse zu erstellen.

Detaillierter Prozess

Schlüsselerzeugung: Jeder Benutzer generiert ein Paar aus öffentlichem und privatem Schlüssel. Der private Schlüssel wird geheim gehalten, während der öffentliche Schlüssel zur Erstellung der Einmaladresse verwendet wird.

Transaktionsvorbereitung: Bei der Initiierung einer Transaktion generiert der Absender eine einmalige Adresse für den Empfänger. Diese Adresse wird aus dem öffentlichen Schlüssel des Empfängers und einer Zufallszahl abgeleitet.

Verschlüsselung: Die Transaktionsdetails werden mit dem öffentlichen Schlüssel des Empfängers verschlüsselt. Dadurch wird sichergestellt, dass nur der Empfänger die Gelder entschlüsseln und darauf zugreifen kann.

Broadcasting: Die verschlüsselte Transaktion wird im Blockchain-Netzwerk übertragen.

Entschlüsselung: Der Empfänger verwendet seinen privaten Schlüssel, um die Transaktionsdetails zu entschlüsseln und auf die Gelder zuzugreifen.

Einmalige Verwendung: Da die Adresse nur für diese Transaktion gilt, kann sie nicht wiederverwendet werden, was die Anonymität zusätzlich erhöht.

Anwendungen in der Praxis

Stealth-Adressen sind nicht nur theoretische Konstrukte; sie werden aktiv in verschiedenen Blockchain-Projekten eingesetzt, um die Privatsphäre zu verbessern. Hier einige bemerkenswerte Beispiele:

Monero (XMR)

Monero ist eines der bekanntesten Blockchain-Projekte, das Stealth-Adressen nutzt. Die Ringsignatur- und Stealth-Adresstechnologie von Monero sorgt gemeinsam für beispiellose Privatsphäre. Jede Transaktion generiert eine neue, einmalige Adresse, und die Verwendung von Ringsignaturen verschleiert die Identität des Absenders zusätzlich.

Zcash (ZEC)

Zcash verwendet im Rahmen seiner datenschutzorientierten Zerocoin-Technologie auch Stealth-Adressen. Zcash-Transaktionen nutzen Stealth-Adressen, um die Vertraulichkeit der Transaktionsdetails zu gewährleisten und den Nutzern so die gewünschte Privatsphäre zu bieten.

Die Zukunft des Datenschutzes im Web3

Die Zukunft des Datenschutzes im Web3 sieht vielversprechend aus, dank Fortschritten bei kryptografischen Verfahren und einem wachsenden Bewusstsein für die Bedeutung von Privacy by Design. Hier sind einige Trends und Entwicklungen, die Sie im Auge behalten sollten:

Verbesserte kryptographische Techniken: Mit dem Fortschritt der kryptographischen Forschung können wir noch ausgefeiltere Methoden zur Generierung von Stealth-Adressen und zur Gewährleistung der Privatsphäre erwarten.

Einhaltung gesetzlicher Bestimmungen: Datenschutz hat höchste Priorität, doch die Einhaltung der regulatorischen Vorgaben ist ebenso wichtig. Zukünftige Entwicklungen werden sich voraussichtlich auf die Schaffung von Datenschutzlösungen konzentrieren, die den gesetzlichen Anforderungen entsprechen, ohne die Privatsphäre der Nutzer zu beeinträchtigen.

Interoperabilität: Es wird entscheidend sein, sicherzustellen, dass datenschutzfreundliche Technologien in verschiedenen Blockchain-Netzwerken funktionieren. Interoperabilität ermöglicht es Nutzern, unabhängig von der verwendeten Blockchain von Datenschutzfunktionen zu profitieren.

Benutzerfreundliche Lösungen: Da Datenschutz im Web3 eine immer wichtigere Rolle spielt, wird die Entwicklung benutzerfreundlicher Datenschutzlösungen vorangetrieben. Dies beinhaltet die Vereinfachung der Implementierung von Stealth-Adressen und anderen Datenschutztechnologien, um diese allen Nutzern zugänglich zu machen.

Neue Technologien: Innovationen wie Zero-Knowledge-Proofs (ZKPs) und vertrauliche Transaktionen werden sich weiterentwickeln und neue Möglichkeiten zur Verbesserung des Datenschutzes im Web3 bieten.

Abschluss

Zum Abschluss unserer eingehenden Betrachtung von Privacy-by-Design und Stealth-Adressen wird deutlich, dass Datenschutz kein Luxus, sondern ein Grundrecht ist, das integraler Bestandteil von Web3 sein sollte. Stealth-Adressen stellen eine brillante Verbindung von kryptografischer Raffinesse und datenschutzorientiertem Design dar und gewährleisten, dass Nutzer sicher und anonym mit dezentralen Netzwerken interagieren können.

Das Potenzial freisetzen – Gewinnmaximierung im Depinfer AI Compute Marketplace

Wohlstand erschließen Die Blockchain-Technologie als Vermögensmotor und Ihre finanzielle Zukunft