Die ZK P2P Privacy Speed Edge – Die Zukunft sicherer und effizienter Netzwerke

Der Beginn von "ZK P2P Privacy Speed Edge"

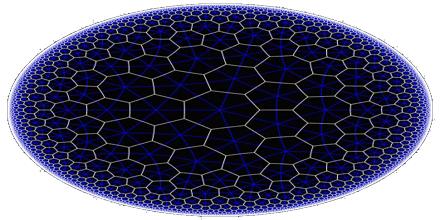

In der sich ständig weiterentwickelnden digitalen Welt ist die Verschmelzung von Datenschutz, Geschwindigkeit und Effizienz zum Eckpfeiler fortschrittlicher Netzwerklösungen geworden. Hier kommt „ZK P2P Privacy Speed Edge“ ins Spiel – ein revolutionärer Ansatz, der die Möglichkeiten von Peer-to-Peer-Netzwerken (P2P) neu definiert. Diese innovative Methode kombiniert Zero-Knowledge-Proofs (ZK) mit P2P-Technologie und schafft so ein nahtloses, sicheres und blitzschnelles Netzwerkerlebnis.

Das Konzept der Zero-Knowledge-Beweise (ZK)

Das Herzstück von „ZK P2P Privacy Speed Edge“ ist das Konzept der Zero-Knowledge-Beweise. Diese kryptografische Methode ermöglicht es einer Partei, einer anderen die Wahrheit einer Aussage zu beweisen, ohne dabei weitere Informationen preiszugeben. Im Wesentlichen handelt es sich um eine Möglichkeit, die Wahrheit zu überprüfen, ohne sensible Details offenzulegen. Dieses Konzept ist besonders in P2P-Netzwerken wirkungsvoll, wo Datenschutz und Datensicherheit höchste Priorität haben.

Peer-to-Peer-Netzwerke: Ein kurzer Überblick

P2P-Netzwerke, die es Nutzern ermöglichen, Ressourcen direkt miteinander zu teilen, haben die digitale Kommunikation und den Datenaustausch revolutioniert. Traditionelle P2P-Netzwerke stoßen jedoch häufig auf Probleme hinsichtlich Datenschutz und Geschwindigkeit. Hier setzt ZK P2P Privacy Speed Edge an – ein neuartiger Ansatz, der genau diese Probleme angeht.

Die Kombination von ZK und P2P: Eine himmlische Verbindung

Die Integration von Zero-Knowledge-Beweisen in ein P2P-Framework erzeugt eine Synergie, die sowohl Datenschutz als auch Effizienz verbessert. In herkömmlichen P2P-Netzwerken können die Daten und Identitäten der Teilnehmer häufig offengelegt werden, was zu Datenschutzbedenken führt. Durch die Einbindung von Zero-Knowledge-Beweisen stellt diese neue Methode sicher, dass nur die notwendigen Informationen ausgetauscht werden, während die übrigen vertraulich bleiben. Dies ermöglicht Nutzern eine sichere Kommunikation ohne Einbußen bei Geschwindigkeit oder Ressourcennutzung.

Geschwindigkeitsoptimierung durch fortschrittliche Algorithmen

Eine der herausragenden Eigenschaften von „ZK P2P Privacy Speed Edge“ ist der Fokus auf Geschwindigkeitsoptimierung. Traditionelle P2P-Netzwerke leiden häufig unter Latenzproblemen aufgrund der komplexen Prozesse zur Datenverifizierung und Wahrung der Privatsphäre. Die in diesem innovativen Ansatz verwendeten fortschrittlichen Algorithmen optimieren diese Prozesse, reduzieren die Latenz deutlich und verbessern die Gesamtleistung des Netzwerks.

Effizienter Datenaustausch und -verteilung

Die Effizienz des Datenaustauschs ist ein weiterer entscheidender Aspekt, in dem „ZK P2P Privacy Speed Edge“ seine Stärken ausspielt. Durch die Nutzung von Zero-Knowledge-Beweisen kann das Netzwerk die Authentizität der geteilten Daten überprüfen, ohne die Privatsphäre zu beeinträchtigen. Dies gewährleistet die Genauigkeit und Zuverlässigkeit der Daten und schützt gleichzeitig die Identität und den Standort der Teilnehmer. Ein solches System erhöht nicht nur die Sicherheit, sondern sorgt auch für eine schnelle und effiziente Datenverteilung im gesamten Netzwerk.

Anwendungen und Anwendungsfälle aus der Praxis

Die potenziellen Anwendungsbereiche von „ZK P2P Privacy Speed Edge“ sind vielfältig. Im Bereich des sicheren Dateiaustauschs bietet diese Technologie eine robuste Plattform für die gemeinsame Nutzung großer Dateien, ohne die Identität der Teilnehmer preiszugeben. Im Bereich der dezentralen Finanzen (DeFi), wo Datenschutz und Sicherheit von entscheidender Bedeutung sind, kann dieser Ansatz sichere Transaktionen ermöglichen und gleichzeitig die Anonymität der Nutzer wahren. Auch im aufstrebenden Feld der Blockchain-Spiele, wo Spieler häufig Daten teilen und austauschen, bietet diese Methode eine sichere und schnelle Umgebung.

Die Zukunft der Netzwerke: Die Grenzen des Machbaren nutzen

Die Zukunft der Netzwerktechnik liegt in Lösungen, die sich an die sich ständig wandelnde digitale Landschaft anpassen und gleichzeitig den wachsenden Anforderungen an Datenschutz und Geschwindigkeit gerecht werden. „ZK P2P Privacy Speed Edge“ ist Vorreiter dieser Entwicklung und gibt einen Einblick in die Zukunft. Mit der zunehmenden Einführung und Integration dieser Technologie in verschiedenen Branchen ist ein deutlicher Wandel hin zu sichereren, privateren und effizienteren Netzwerken zu erwarten.

Abschluss

Zusammenfassend lässt sich sagen, dass „ZK P2P Privacy Speed Edge“ einen bedeutenden Fortschritt im Bereich der Netzwerktechnik darstellt. Durch die Kombination der Leistungsfähigkeit von Zero-Knowledge-Beweisen mit der dezentralen Struktur von P2P-Netzwerken setzt dieser innovative Ansatz einen neuen Standard für sichere und effiziente Kommunikation. Während wir sein Potenzial weiter erforschen, wird deutlich, dass diese Technologie eine zentrale Rolle bei der Gestaltung der Zukunft digitaler Interaktionen spielen wird.

Die Tiefen von „ZK P2P Privacy Speed Edge“ erkunden

Je tiefer wir in die Feinheiten von „ZK P2P Privacy Speed Edge“ eintauchen, desto deutlicher wird, dass diese Technologie das Potenzial hat, unsere Vorstellung von Netzwerken grundlegend zu verändern. Die Verschmelzung von Zero-Knowledge-Beweisen mit Peer-to-Peer-Architektur ist nicht nur ein technischer Fortschritt, sondern ein Paradigmenwechsel, der die Grenzen von Datenschutz, Geschwindigkeit und Effizienz in der digitalen Kommunikation neu definieren wird.

Verbesserung des Datenschutzes und der Datensicherheit

Einer der überzeugendsten Aspekte von „ZK P2P Privacy Speed Edge“ ist sein tiefgreifender Einfluss auf den Datenschutz. Traditionelle P2P-Netzwerke legen oft Daten und Identitäten der Teilnehmer offen, was erhebliche Datenschutzbedenken hervorruft. Dieser innovative Ansatz hingegen verwendet Zero-Knowledge-Beweise, um sicherzustellen, dass nur verifizierte und notwendige Informationen ausgetauscht werden. Dieser hohe Datenschutz ist in Zeiten, in denen Datenlecks und Datenschutzverletzungen weit verbreitet sind, unerlässlich.

Zero-Knowledge-Beweise: Das Rückgrat der Sicherheit

Das Rückgrat von „ZK P2P Privacy Speed Edge“ bildet die Verwendung von Zero-Knowledge-Beweisen. Diese kryptografischen Beweise ermöglichen die Überprüfung von Informationen, ohne die zugrundeliegenden Daten preiszugeben. Das bedeutet, dass Nutzer die Gültigkeit ihrer Daten nachweisen können, ohne sensible Informationen offenzulegen. Beispielsweise kann ein Nutzer beim Dateiaustausch beweisen, dass eine Datei echt ist, ohne den Inhalt der Datei oder seine Identität preiszugeben. Dies ist ein bedeutender Fortschritt für den Datenschutz in P2P-Netzwerken.

Skalierbarkeit und Netzwerkwachstum

Skalierbarkeit stellt für viele P2P-Netzwerke eine Herausforderung dar, insbesondere bei deren Wachstum. „ZK P2P Privacy Speed Edge“ begegnet diesem Problem durch den Einsatz fortschrittlicher, effizient skalierender Algorithmen. So kann das System auch bei steigender Teilnehmerzahl seine Geschwindigkeit und Datenschutzstandards ohne Leistungseinbußen beibehalten. Diese Skalierbarkeit ist entscheidend für die langfristige Nachhaltigkeit und das Wachstum des Netzwerks.

Netzwerkresilienz und Fehlertoleranz

Ausfallsicherheit und Fehlertoleranz sind für jedes Netzwerk entscheidend, und „ZK P2P Privacy Speed Edge“ zeichnet sich in diesen Bereichen besonders aus. Die dezentrale Struktur von P2P-Netzwerken bietet bereits ein gewisses Maß an Ausfallsicherheit. Durch die Integration von Zero-Knowledge-Beweisen wird das Netzwerk jedoch noch robuster gegenüber verschiedenen Angriffen und Ausfällen. So wird sichergestellt, dass das Netzwerk auch unter schwierigen Bedingungen reibungslos funktioniert.

Effizienz bei der Transaktionsverarbeitung

In Szenarien mit Transaktionen, wie beispielsweise im Bereich der dezentralen Finanzen (DeFi), ist Effizienz von entscheidender Bedeutung. „ZK P2P Privacy Speed Edge“ optimiert die Transaktionsverarbeitung durch die Nutzung von Zero-Knowledge-Proofs. Diese Proofs ermöglichen die schnelle und sichere Verifizierung von Transaktionen, ohne die zugrundeliegenden Daten preiszugeben. Dies beschleunigt nicht nur die Transaktionszeiten, sondern gewährleistet auch die Sicherheit und Legitimität aller Transaktionen.

Die Rolle von Smart Contracts

Smart Contracts spielen eine entscheidende Rolle im DeFi-Ökosystem, indem sie die Einhaltung von Vertragsbedingungen automatisieren und durchsetzen, ohne dass Zwischenhändler benötigt werden. „ZK P2P Privacy Speed Edge“ verbessert die Funktionalität von Smart Contracts, indem es eine sichere und effiziente Umgebung für deren Ausführung bereitstellt. Der Einsatz von Zero-Knowledge-Proofs gewährleistet die Vertraulichkeit und Sicherheit der Smart-Contract-Ausführung und steigert so die Effizienz und Zuverlässigkeit des Netzwerks zusätzlich.

Praxisbeispiele und Fallstudien

Um die praktischen Auswirkungen von "ZK P2P Privacy Speed Edge" zu veranschaulichen, betrachten wir einige Beispiele und Fallstudien aus der Praxis.

Sichere Plattformen zum Dateiaustausch

Auf sicheren Dateiaustauschplattformen müssen Nutzer häufig große Dateien teilen, ohne ihre Identität preiszugeben. „ZK P2P Privacy Speed Edge“ bietet hierfür eine Lösung, indem es Nutzern ermöglicht, Dateien effizient auszutauschen und gleichzeitig ihre Identität zu schützen. Dies ist besonders in professionellen Umgebungen nützlich, in denen die Vertraulichkeit von Daten von entscheidender Bedeutung ist.

Dezentrale Finanzen (DeFi)

Im DeFi-Bereich, wo Datenschutz und Sicherheit höchste Priorität haben, bietet „ZK P2P Privacy Speed Edge“ eine robuste Plattform für sichere Transaktionen. Durch die Nutzung von Zero-Knowledge-Proofs können Nutzer Finanztransaktionen durchführen, ohne ihre Identität preiszugeben, und gleichzeitig die Integrität und Geschwindigkeit dieser Transaktionen gewährleisten.

Blockchain-Spiele

Blockchain-Gaming ist ein aufstrebendes Feld, in dem Spieler häufig Daten teilen und austauschen. „ZK P2P Privacy Speed Edge“ bietet eine sichere und schnelle Umgebung für diese Interaktionen. Spieler können Spiele spielen und Daten teilen, ohne sich Sorgen um Datenschutzverletzungen machen zu müssen – für ein sicheres Spielerlebnis.

Der Weg in die Zukunft: Herausforderungen und Chancen

Obwohl „ZK P2P Privacy Speed Edge“ zahlreiche Vorteile bietet, steht es auch vor Herausforderungen. Die Implementierung von Zero-Knowledge-Beweisen erfordert erhebliche Rechenressourcen, was ein Hindernis für eine breite Akzeptanz darstellen kann. Mit dem technologischen Fortschritt dürften diese Herausforderungen jedoch abnehmen.

Die Möglichkeiten dieser Technologie sind enorm. Von der Verbesserung des Datenschutzes in alltäglichen digitalen Interaktionen bis hin zur Revolutionierung von Branchen wie Finanzen und Gaming – das Potenzial ist immens. Während wir diese Technologie weiter erforschen und entwickeln, können wir davon ausgehen, dass sie in der Zukunft der Netzwerktechnik eine zentrale Rolle spielen wird.

Abschluss

In der sich ständig weiterentwickelnden Welt der Softwareentwicklung bleibt die Frage nach modularen und monolithischen Architekturen ein viel diskutiertes Thema. Mit Blick auf das Jahr 2026 steht die digitale Landschaft vor bedeutenden Veränderungen, und die Architektur, die sich durchsetzt, wird die Zukunft der Entwicklung und Wartung von Softwaresystemen maßgeblich prägen.

Die Grundlagen verstehen

Zunächst wollen wir klären, was wir unter modularen und monolithischen Architekturen verstehen. Eine monolithische Architektur bezeichnet eine einzige, einheitliche Struktur, in der alle Komponenten eng miteinander verbunden sind. Das bedeutet, dass alles Teil eines großen Systems ist. Im Gegensatz dazu zerlegt eine modulare Architektur das System in eigenständige Module oder Komponenten, die unabhängig voneinander funktionieren können. Jedes Modul ist für die Erfüllung einer spezifischen Funktion ausgelegt und kann unabhängig entwickelt, getestet und eingesetzt werden.

Der Reiz monolithischer Architektur

Monolithische Architekturen gibt es schon seit Jahrzehnten und sie bieten bestimmte Vorteile, die sie attraktiv machen:

Einfachheit: Monolithische Systeme sind unkompliziert zu entwickeln und zu verstehen. Wenn sich alles an einem Ort befindet, ist es einfacher, sich ein vollständiges Bild von der Funktionalität des Systems zu verschaffen.

Leistung: In einer monolithischen Architektur entsteht oft weniger Overhead, da weniger Kommunikation zwischen Prozessen oder Systemen erforderlich ist. Dies kann zu einer besseren Leistung und geringeren Latenz führen.

Einfache Bereitstellung: Die Bereitstellung einer monolithischen Anwendung ist oft einfacher. Da nur eine einzige Einheit bereitgestellt werden muss, ist der Prozess in der Regel weniger kompliziert als die Verwaltung mehrerer unabhängiger Dienste.

Diese Einfachheit hat jedoch ihren Preis. Monolithische Architekturen können mit zunehmender Größe unübersichtlich werden. Die enge Kopplung der Komponenten erschwert es, Teile des Systems zu aktualisieren oder umzustrukturieren, ohne die gesamte Anwendung zu beeinträchtigen.

Der Aufstieg der modularen Architektur

Modulare Architekturen, insbesondere in Form von Microservices, haben im letzten Jahrzehnt stark an Popularität gewonnen. Die Modularität dieser Systeme bietet mehrere überzeugende Vorteile:

Skalierbarkeit: Modulare Systeme, insbesondere Microservices, ermöglichen eine gezielte Skalierung. Einzelne Komponenten können bedarfsgerecht skaliert werden, ohne das Gesamtsystem zu beeinträchtigen.

Wartbarkeit: Unabhängige Module erleichtern die Wartung und Aktualisierung spezifischer Systemteile. Teams können gleichzeitig an verschiedenen Modulen arbeiten, ohne sich gegenseitig zu behindern.

Flexibilität: Modulare Architekturen ermöglichen den Einsatz unterschiedlicher Technologien für verschiedene Module. Diese Flexibilität kann zu höherer Leistung und Innovation führen, da Teams das jeweils beste Werkzeug für die jeweilige Aufgabe auswählen können.

Der Nachteil modularer Architekturen besteht jedoch darin, dass sie Komplexität mit sich bringen können. Die Verwaltung mehrerer unabhängiger Dienste erfordert eine ausgefeilte Orchestrierung und oft einen höheren Aufwand in Bezug auf Infrastruktur und Kommunikation zwischen den Diensten.

Die Rolle von DevOps und Cloud Computing

Im Jahr 2026 wird die Rolle von DevOps und Cloud Computing entscheidend dafür sein, welche der beiden Architekturen sich durchsetzen wird. DevOps-Praktiken betonen Zusammenarbeit und Automatisierung, die von modularen Architekturen naturgemäß besser unterstützt werden. Der Microservices-Ansatz passt perfekt zu den DevOps-Prinzipien und ermöglicht kontinuierliche Integration und Bereitstellung.

Cloud Computing spielt ebenfalls eine wichtige Rolle. Die Elastizität und Skalierbarkeit von Cloud-Diensten machen modulare Architekturen attraktiver. Cloud-Plattformen ermöglichen die mühelose Skalierung und Bereitstellung unabhängiger Dienste, was in monolithischen Umgebungen deutlich schwieriger ist.

Branchentrends und Prognosen

Die Branchentrends deuten auf einen Wandel hin zu modulareren Architekturen. Der wachsende Bedarf an Skalierbarkeit, Flexibilität und kurzen Entwicklungszyklen veranlasst Unternehmen, Microservices und andere modulare Ansätze einzuführen. Immer mehr Unternehmen setzen auf containerisierte Umgebungen wie Kubernetes, die modulare Designs zusätzlich unterstützen.

Schlussfolgerung zu Teil 1

Während monolithische Architekturen Einfachheit und problemlose Implementierung bieten, gewinnen modulare Architekturen hinsichtlich Skalierbarkeit, Wartbarkeit und Flexibilität zunehmend an Bedeutung. Mit Blick auf das Jahr 2026 dürfte der modulare Ansatz, unterstützt durch DevOps und Cloud Computing, die Technologielandschaft dominieren. Dabei sollte man jedoch nicht vergessen, dass die beste Architektur oft von den spezifischen Projektanforderungen abhängt und manchmal eine Kombination beider Ansätze die optimale Lösung darstellt.

Hybride Ansätze annehmen

Obwohl der modulare Ansatz vielversprechend für die Zukunft erscheint, ist es wichtig zu erkennen, dass nicht alle Projekte ihre Architektur komplett überarbeiten müssen. Manchmal bietet ein hybrider Ansatz, der Elemente modularer und monolithischer Architekturen kombiniert, die Vorteile beider Welten.

Balanceakt: Hybridarchitekturen

Hybridarchitekturen vereinen die Einfachheit und den unkomplizierten Einsatz monolithischer Systeme mit der Skalierbarkeit und Flexibilität modularer Systeme. Dieser Ansatz ermöglicht es Unternehmen, schrittweise zu einer modulareren Struktur überzugehen, ohne eine vollständige Umstrukturierung vornehmen zu müssen.

Inkrementelle Migration: Beginnen Sie damit, die wichtigsten Komponenten zu identifizieren, die unabhängig skalieren müssen, und teilen Sie diese in separate Module auf. Dieser inkrementelle Ansatz minimiert das Risiko und ermöglicht eine schrittweise Anpassung.

Mikrodienste in einem Monolithen: Große monolithische Anwendungen können Mikrodienste für spezifische Funktionalitäten enthalten. Dadurch können Teile des Systems von den Vorteilen einer modularen Architektur profitieren, ohne die bestehende Struktur vollständig aufzulösen.

API-First-Design: Nutzen Sie APIs, um Funktionalitäten des monolithischen Systems für neue Microservices bereitzustellen. Dies ermöglicht einen reibungslosen Übergang und erhält die Integrität des bestehenden Systems bei gleichzeitiger Einführung modularer Komponenten.

Herausforderungen und Überlegungen

Hybridarchitekturen bieten zwar einen ausgewogenen Ansatz, bringen aber auch eigene Herausforderungen mit sich:

Komplexität: Die Verwaltung sowohl monolithischer als auch modularer Komponenten erhöht die Komplexität. Teams müssen beide Architekturen beherrschen, um eine reibungslose Integration und einen reibungslosen Betrieb zu gewährleisten.

Datenmanagement: Datenkonsistenz und -verwaltung werden komplexer, wenn Teile des Systems unabhängig voneinander arbeiten. Die Gewährleistung der Datenintegrität über modulare Komponenten hinweg erfordert sorgfältiges Design und robuste Orchestrierung.

Bereitstellung und Betrieb: Die Bereitstellung eines Hybridsystems erfordert ausgefeilte Orchestrierungs- und Überwachungstools. Es kann eine Herausforderung sein, sicherzustellen, dass monolithische und modulare Komponenten in der Cloud-Umgebung harmonisch zusammenarbeiten.

Zukunftssichere Architektur

Mit Blick auf das Jahr 2026 ist es entscheidend, Ihre Architektur zukunftssicher zu gestalten, um sich an die sich wandelnden Geschäftsanforderungen und technologischen Fortschritte anzupassen. Hier sind einige Strategien, die Sie in Betracht ziehen sollten:

Kontinuierliche Evaluierung: Überprüfen Sie Ihre Architektur regelmäßig, um Bereiche zu identifizieren, die von einer Modularisierung profitieren könnten. Nutzen Sie Kennzahlen wie Leistung, Skalierbarkeit und Wartbarkeit als Entscheidungsgrundlage.

Investieren Sie in Weiterbildung: Stellen Sie sicher, dass Ihre Entwicklungsteams sowohl mit monolithischen als auch mit modularen Architekturen vertraut sind. Kontinuierliches Lernen und Training helfen Ihrem Team, sich an neue Technologien und Vorgehensweisen anzupassen.

Nutzen Sie Cloud und DevOps: Setzen Sie auf Cloud Computing und DevOps-Praktiken, um die Vorteile modularer Architekturen voll auszuschöpfen. Cloud-Plattformen bieten die für Microservices erforderliche Skalierbarkeit und Flexibilität, während DevOps-Praktiken die Zusammenarbeit und die Effizienz der Bereitstellung verbessern.

Das endgültige Urteil: Modular gewinnt, aber nicht ohne Nuancen

Im Großen und Ganzen dürften modulare Architekturen den Marktanstieg 2026 dominieren, insbesondere in Form von Microservices. Die damit verbundene Skalierbarkeit, Wartbarkeit und Flexibilität sind unbestreitbar. Es ist jedoch wichtig zu erkennen, dass die beste Architektur oft eine differenzierte Kombination darstellt, die auf die spezifischen Bedürfnisse des jeweiligen Projekts zugeschnitten ist.

Monolithische Architekturen haben nach wie vor ihre Berechtigung, insbesondere für einfachere, weniger anspruchsvolle Anwendungen. Hybride Ansätze bieten einen pragmatischen Weg für Organisationen, die schrittweise zu modulareren Systemen übergehen möchten.

Letztendlich wird sich im Jahr 2026 die Architektur durchsetzen, die ein optimales Gleichgewicht zwischen Einfachheit, Skalierbarkeit und Wartbarkeit bietet und dabei die Stärken modularer und monolithischer Systeme nutzt. Die Zukunft der Softwareentwicklung ist dynamisch, und Anpassungsfähigkeit ist der Schlüssel zum Erfolg.

Zusammenfassend lässt sich sagen, dass modulare Ansätze im Hinblick auf die Komplexität der Softwarearchitektur im Jahr 2026 voraussichtlich eine führende Rolle einnehmen werden. Der Weg dorthin dürfte jedoch Elemente sowohl monolithischer als auch modularer Strategien beinhalten. Durch die Nutzung hybrider Architekturen und Cloud- sowie DevOps-Praktiken können Unternehmen sicherstellen, dass sie für die sich wandelnde Technologielandschaft bestens gerüstet sind.

Finanzielles Potenzial erschließen – Renditechancen für RWA-Staatsanleihen

Die Zukunft gestalten Die transformative Kraft der Blockchain für das Finanzwachstum_1